backtrack 4

backtrack 4’un kararli surumunun cikmasina az bir sure kalmisken, beta surumunden sonra bu kez de 19/06/2009 tarihinde pre-release surumu sunuldu. backtrack 3 ile arasindaki en buyuk farklilik olarak goze carpan daha fazla wireless kart destegi ile yamalara veya benzeri patchlere ihtiyac olmadan bir cok karti calistiran backtrack 4’un pre-release surumunu buradan indirebilirsiniz

backtrack’in ne oldugunu bilmeyenler icin ise kisaca bir ozet yapmak gerekirse;

live-cd olarak dagitilan, yani bilgisayara yuklenmeden kullanilabilen slax bazli bir ag guvenlik distro’su.

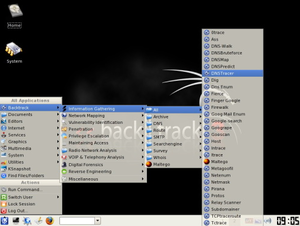

backtrack kde

daha cok bilinen anlamiyla ise bir wireless network sifre kirma distro’su olarak da adlandirabilecegimiz backtrack, kullanici arayuzu olarak KDE ile birlikte gelmekte. Distro ile birlikte kullanima hazir olarak gelen 16 kategorideki yuzlerce programdan bazilari; aircrack, kismet, wireshark, macchanger vb…

backtrack distro’sunun ingilizce kendi wiki sayfasina ise buradan ulasabilirsiniz